【51CTO.com快译】在当今的数字世界里,无论何时何地,人们都在交换信息,每天都在呈指数级增长。跨系统数据交换的安全性非常重要,因为它们容易受到网络的攻击。

随着世界向数字化方向发展,更重要的是建立安全联系,了解其工作原理。IT随着技术的发展,出现了许多现代技术和产品,改变了人们的日常工作和生活方式。人们从零售购物到网上购物,金融交易数字化,货币数字化,图片共享和列表。

由于人们的大部分活动都是在线进行的,如何确保通过网络传输的数据安全?本文将介绍幕后发生的事情及其工作原理。

信息交流

当人们交换信息时,他们通常使用互联网,但任何人都可以拦截和查看交换信息,因为它的性质是共享的。

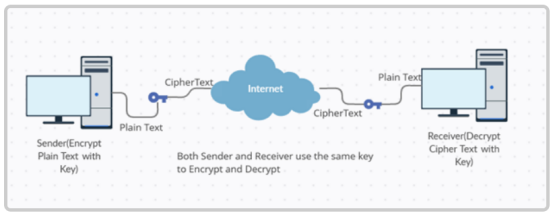

在这种情况下,通信的双方可以采用加密策略,采用加密格式发送消息,该格式可由收件人读取。早期的系统是交换一个共享密钥,发送方使用该密钥进行加密,接收方将使用该密钥进行解密。由于两者使用相同的密钥,因此称为对称密钥。接收方使用密钥进行解码,只有在双方采用同一密钥时才可能进行解码。但是如果中间人知道这个密钥,就可以读取和更改消息。

为了使用公共通道进行有效的通信,人们可以使用两个密钥的公钥密码。一个是公共的,另一个是私有的。该技术称为不对称加密或公钥加密。

公钥密码

公钥密码中使用两个密钥:一个称为公钥,另一个称为私钥。这两个密钥是相互关联的。公钥不能与其他私钥一起使用。相反,它们是绑定在一起的。这些密钥用于散列函数生成数据的散列值,并用公钥加密。预计接收者将使用相应的私钥解密,只有相关的私钥才能解密。

如果中间人窃取密钥,他会发送公钥进行加密,并使用私钥解密以改变原始信息,然后使用预期接收人的公钥进行加密。这样,原发送人和接收人就不会知道中间人的变化,他们会认为发送和接收的内容是准确的。

由于公钥和私钥很容易落入中间人的手中,因此应该有一种方法来验证服务器的身份,服务器通过出示身份证来验证其身份。服务器从可靠的第三方系统获得身份证,第三方通常是证书颁发机构(CA)。CA就像政府办公室或信任代理一样,遵守公共密钥基础(PKI)作为颁发证书的标准和标准CA所有的实体都会遵循。

在验证预期用户的真实性后,CA颁发证书并使用其私钥签署证书。签名是证书的数字签名。使用的证书种类繁多,每种证书都有自己的用途。例如,在今天的客户端和服务器之间Web在交换世界中使用X509证书,它遵循ASN.1标准(抽象语法表一)标准。

该证书通常作为二进制数据存储在文件系统中,通常被转换为PEM(隐私增强电子邮件)Base64 ASCII这些文件有文件.pem、.crt、.cer等扩展名。

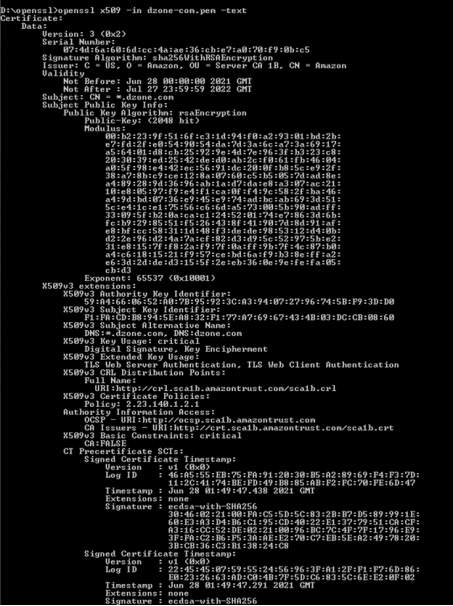

例如X509v3证书内容如下:

Properties files

签名值

例如,医生的办公室允许患者在网上注册详细信息,并通过其网站安排预约。服务器将启动CA作用,证明其身份,并获得以其域名(医生办公室)为主题的证书。CA验证医生的办公身份,并将其发送给服务器X509证书。参考以下使用OpenSSL命令生成的x509证书内容示例。

使用SSL/TLS的安全连接

使用双方之间的安全连接SSL/TLS建立协议标准SSL以前用过,但是因为安全漏洞被抛弃了,现在主要用TLS。SSL/TLS层位于TCP/IP在应用层之前。因此,停留在应用层的应用程序将自动被安全协议覆盖。

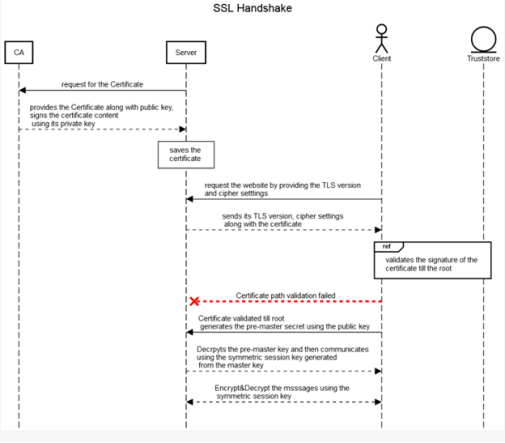

考虑医生办公室在线预约的例子,在部署应用程序之前,服务器CA几步。

- 承载医生办公室网页Web服务器向CA请求证书。

- CA验证医生办公室的申请并颁发证书;它还使用其私钥(数字签名)签名。

- CA颁发的证书称为实体证书,包括用于验证服务器的公钥。

- 服务器有相应的私钥,停留在服务器端,即部署医生办公室应用的服务器端。

- 如前所述,证书的所有者或主题与医生办公室的域相匹配。www.doctoroffice.com。

SSL握手

- 患者从浏览器进入医生办公室网页。他们要求通过不安全的渠道到达服务器;浏览器发送使用的信息SSL版本、密码设置密码设置和安全性SSL通道所需的任何其他信息。

- 依次使用服务器SSL响应版本和密码设置,并从CA收到的证书(又称叶证或实体证)。

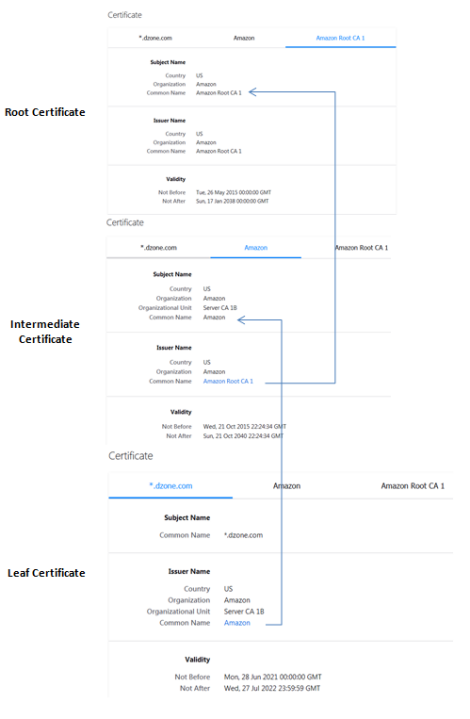

- 客户端使用其信任库验证从服务器收到的叶证书。浏览器和计算机都带有嵌入信任存储区的大多数第三方CA中间证和根证。

- 浏览器在其信任库中搜索已签署叶片证书的相应中间证书。然后使用中间证书的发行人公钥验证数字签名(因为公钥和私钥是匹配的);如果它能验证数字签名,验证将进入中间体,直到它到达签名根证书并最终结束。该验证称为认证路径验证或认证链。

- 一个证书可以有一个或多个中间证书,链条必须验证。

- 一旦服务器证书通过身份验证,客户端将根据需要将其证书发送到服务器。在某些情况下,客户要求资源并提供证书来证明其身份。在使用浏览器时,没有使用证书的客户身份验证(应用程序使用其他形式的身份验证,如用户名/密码)。

- 如果客户端无法验证客户端信任库的服务器证书,它将终止连接,浏览器将显示警告信息。

- 此外,浏览器将根据域中的主题名检查用户输入的域名,并显示错误信息,并停止进一步连接。

- 验证成功后,客户端使用约定的密码为会话生成预主密钥,并使用服务器公钥加密,这是叶证的一部分。

- 服务器使用服务器的私钥解密预主密钥,然后生成主密钥。然后客户端和服务器使用主密钥生成会话密钥,对称密钥用于加密和解密会话信息。

证书链看起来怎么样?

使用OpenSSL验证证书链:

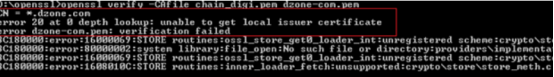

只使用中间人验证证书。

以下是不同中间人签署的证书的验证。

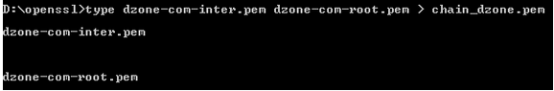

中间人证书和证书作为证书OpenSSL一份文件。

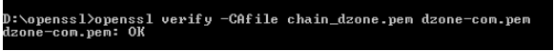

通过正确的中间人证书和是正确的。

在找到正确的中间人证书和根证后,OpenSSL能验证叶证。

结论

了解密码技术将使人们对每天访问的网站充满信心,并对浏览器在与他人握手时尝试与他人沟通的内容有更深入的了解。证书认证的力量将使人们能够在互联网上安全地做更多的事情。

原文标题:Cryptography and Secure Connection: How It Works,作者:Joseph Stephen Savariraj

【51CTO转载合作网站时,请注明原译者和出处51CTO.com】