在调研某公司近期产生的内部结构数据泄漏事情时,AhnLab ASEC剖析工作组确定用以浏览局域网络的虚拟专用网络账户是以一位在家办公的职工的电脑泄漏的。产生损害的企业为在家办公的职工给予虚拟专用网络服务项目,让她们浏览企业的里面互联网,职工用给予的笔记本或她们的 PC 根据虚拟专用网络联接到企业内部结构互联网。

总体目标职工运用网络浏览器给予的账号管理作用,在网络浏览器上储存并应用虚拟专用网络网址的账户和登陆密码。在那样做的情况下,个人计算机被感染了对于账户凭据的恶意软件,泄漏了各种网址的账户和登陆密码,在其中也包含企业的虚拟专用网络账户。三个月后,被泄漏的虚拟专用网络账户被用于侵入该公司的里面互联网。

为了更好地便于客户,网络浏览器会存储客户浏览站点时键入的账户和登陆密码,并给予再度浏览时全自动键入的作用。在根据 Chromium 的网络浏览器(Edge、Chrome)上,账号管理作用是默认设置开启的。登陆时键入的信息会根据账号管理作用储存到登陆数据库文件中。

网络浏览器文件路径:

- ChromeC:\Users\

- EdgeC:\Users\

- OperaC:\Users\

- WhaleC:\Users\

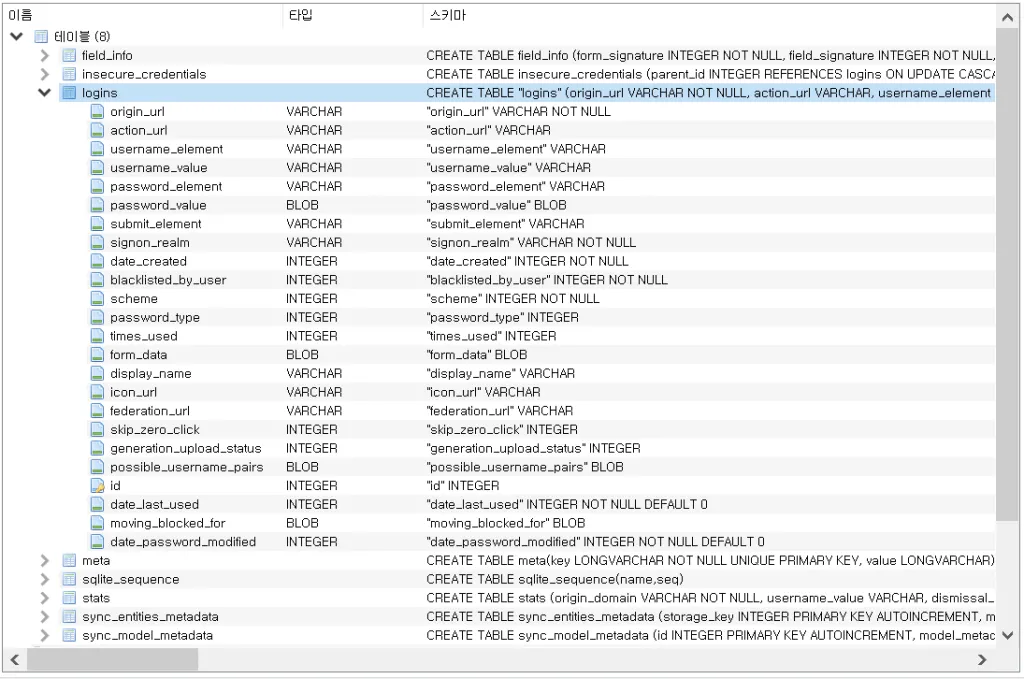

登陆数据信息是一个SQLite数据文件,账户和登陆密码信息被储存在logins表中。除开账户和登陆密码以外,储存的時间、登录网站的URL及其浏览频次也被储存在logins表中。假如客户回绝储存某一网址的账户和登陆密码信息,为了更好地记牢这一点,blacklisted_by_user 字段名将被设定为1,登录名_value和登陆密码_value字段名将沒有账户和登陆密码,仅有 origin_url 信息被保留到 logins 表中。

发觉总体目标职工的计算机是一家人在家里应用的,沒有获得安全工作。它很久以前就早已感染了各种各样恶意软件,尽管安裝了另一家企业的反恶意软件程序流程,但它无法恰当检验和修补。

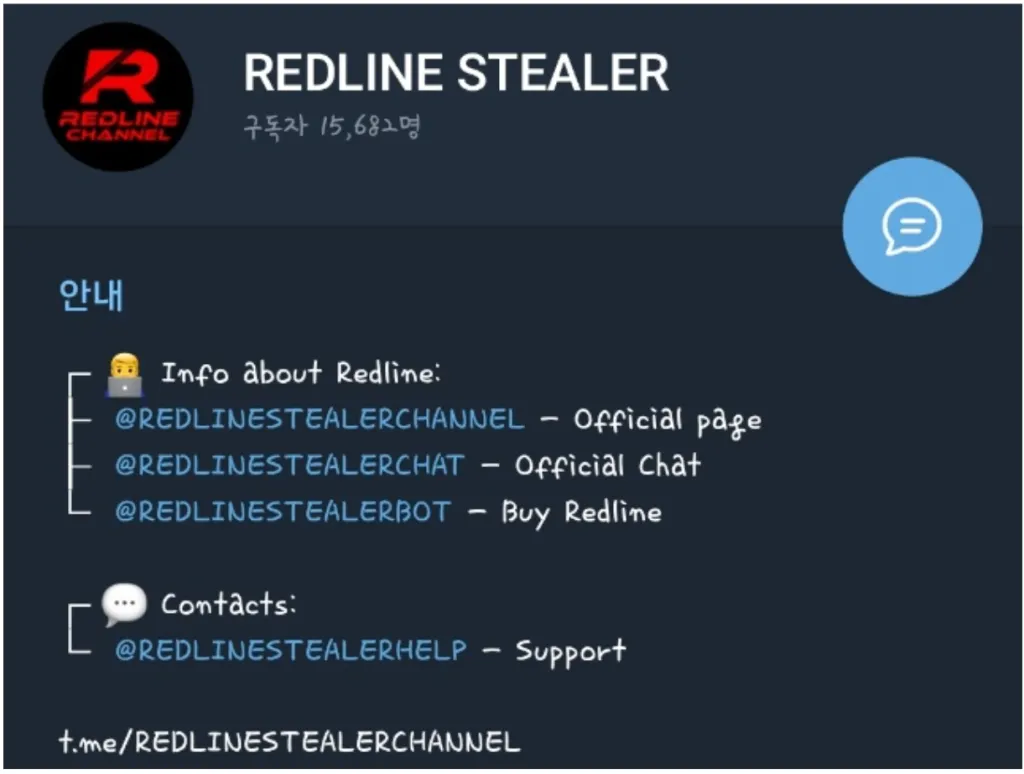

在被感染的恶意软件中,有一个叫 Redline Stealer 的恶意软件。Redline Stealer 是一种搜集储存在网络浏览器中的账户凭据的信息盗取者,它于 2020 年 3 月初次发生在俄国暗在网上。一个名叫 REDGlade 的客户提交了一个宣传策划贴子,表述了 Redline Stealer 包括的各类作用,并以 150-200 美金的价钱售卖该黑客软件。

因为 Redline Stealer 在暗在网上被不加区分地卖给了不特殊的人,因而难以将恶意软件的开发商与网络攻击立即关联起來。除开恶意软件,应用Redline Stealer 泄漏的凭据也在影子网络中被售卖。

在这个例子中,Redline Stealer 被装扮成 Soundshifter 的破译程序流程在网络上散播,Soundshifter 是 Waves 企业的一个声调变换程序流程。客户键入含有破译、完全免费等字眼的软件名称来搜索文件,免费下载并运作免费下载的文档,进而致使了故意文档的感柒。