本周二,网络信息安全科研工作人员解开了 4 个最近较为猖狂的新起勒索软件团队,他们很有可能对公司和重要基础设施建设组成严重威胁。近期勒索软件事情激增的链式反应说明,攻击者在从受害人那边获得酬劳层面正变的越发繁杂,愈来愈有利可图。

在共享给 The Hacker News 的一份报告书中,Palo Alto Networks 的 42 号威胁情报工作组表明:“勒索软件困境正处在光辉来临前的至暗时刻,导致较大毁坏的互联网犯罪团伙的主力阵容已经持续转变”。

在汇报中写到:“当这种犯罪团伙获得了如此大的知名度,以致于它们变成执法部门的优先选择考虑到目标时,她们有时候会越来越沉默无言。别人则重启她们的行为,根据改动她们的战略、技术性和程序流程,升级她们的手机软件和进行活动营销来征募新的组员,使它们更有利可图”。

这一发展趋势是在勒索软件进攻越来越大、愈来愈经常、经营规模越来越大、越来越严重的情形下产生的,与此同时也跨越了金融业敲诈勒索的范围,演化为一个迫切的国防安全和安全保卫问题,危害到世界各国的院校、医院门诊、公司和政府部门,促进国际性政府制订一系列行为,打压勒索软件的营运商和被乱用来吸走资产的更普遍的 IT 和洗黑钱基础设施建设的生态体系。

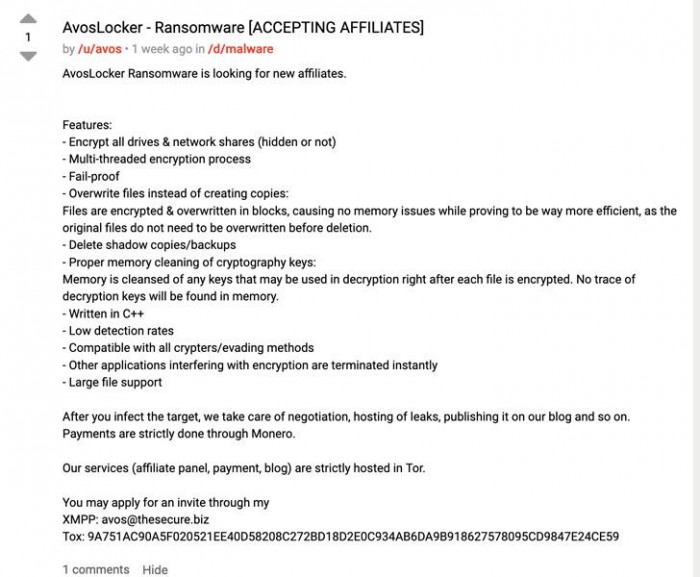

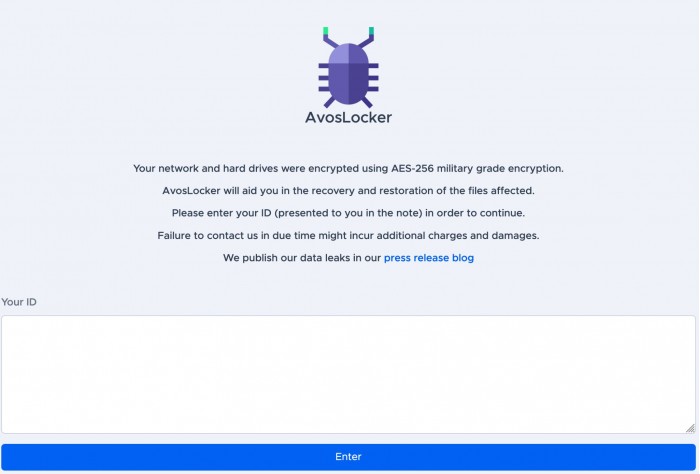

AvosLocker

在详细介绍的 4 个勒索软件团队中,最有名的是 AvosLocker,这是一个勒索软件即服务项目(RaaS)集团公司。该集团于2022年 6 月中旬根据“新闻稿件”(press releases)方法运行,这种新闻稿件含有深蓝色昆虫的标示,以征募新的分支机构。该集团公司还运营着一个数据泄漏和敲诈勒索网址,听说早已攻克了英国、法国、迪拜、丹麦、意大利和叙利亚的六个机构,保释金规定从 50,000 美金到 75,000 美元不一。

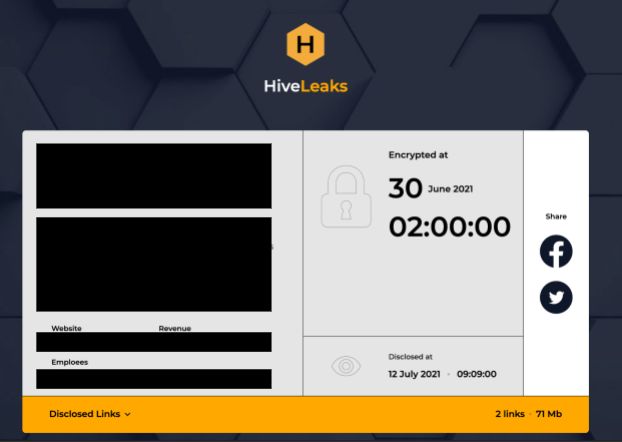

Hive

Hive 虽然与 AvosLocker 在同一个月开业,但早已攻击了好多个定点医疗机构和中小型机构,包含一家欧洲地区航司和三个英国组织,及其坐落于澳洲、我国、印度的、西班牙、丹麦、阿根廷、西班牙、德国瑞士、泰国的和澳大利亚的别的受害人。

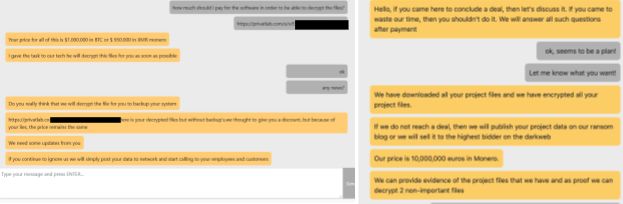

HelloKitty

它针对运作 VMware 的 ESXi 管理流程的 Linux 网络服务器。Unit 42科学研究工作人员Doel Santos和Ruchna Nigam说:“观查到的组合危害了西班牙、澳洲、法国、西班牙和国外的五个机构。从这一团队观查到的最大保释金规定是1000万美金,但在编写本汇报时,危害者只收到了三笔买卖,总金额约为148万美金”。

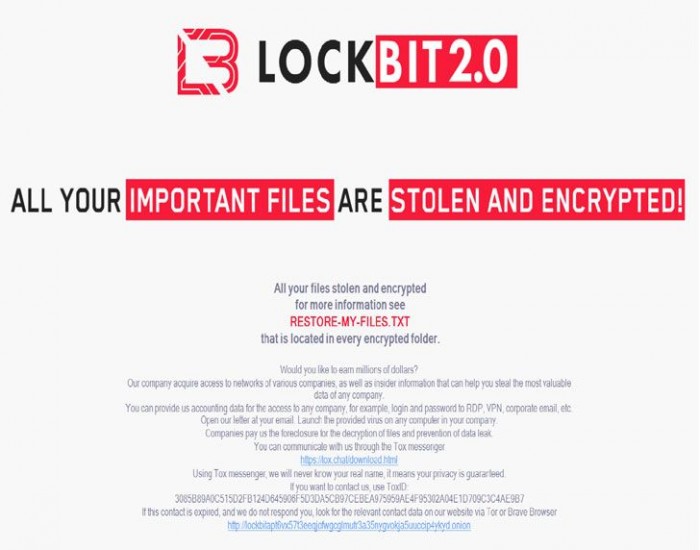

LockBit 2.0

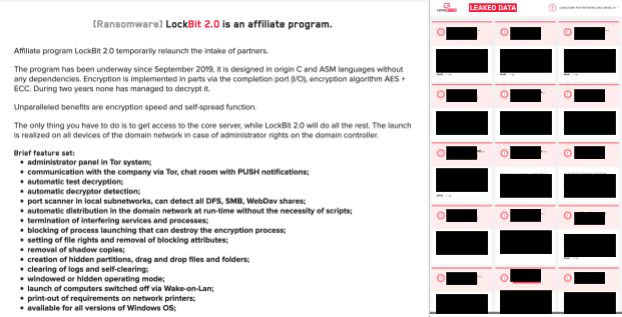

这是一个完善的勒索软件集团公司,在 6 月以 2.0 版本号的加盟方案再次发生,吹捧其"数据加密速率和自身散播作用"的"无以伦比的益处"。开发人员不但宣称它是"全球更快的文件加密软件",该机构还带来一个名叫 StealBit 的盗取器,使攻击者可以免费下载受害人的数据信息。

自2021年6月第一次亮相至今,LockBit 2.0早已侵入了财务会计、车辆、资询、工程项目、金融业、新科技、酒店餐厅、商业保险、稽查、法律援助、生产制造、非盈利性电力能源、零售、运送和物流企业的52个机构,跨过阿根廷、澳洲、德国、丹麦、墨西哥、法国、西班牙、新加坡、西班牙、罗马尼亚、德国瑞士、英国和美国。