大数据文摘作品

作者:Mickey

你能想到的“最糟糕的系统漏洞”是什么样子的?

近期,安全家企业 Wiz 汇报了 Microsoft Azure 基础设施建设中的一个“非常系统漏洞”,这一漏洞下,网络黑客可以浏览、改动和删掉千余名 Azure 顾客的数据信息, 微软公司现阶段己经向顾客告之了这一系统漏洞的存有。

“你能想到的最糟糕的系统漏洞”

8月9日,技术专业安全性企业Wiz 的首席技术官 Ami Luttwak公布了一篇blog《ChaosDB:我们是如何入侵包含数千个 Azure 客户的数据库的》,表明她们看到了微软公司Azure Cosmos DB Jupyter Notebook 作用中的系统漏洞,并在三天后向微软公司汇报。Ami Luttwak也是微软云安全性集团公司的前首席技术官。

Wiz在这一份blog中称,”大家可以彻底不受限地浏览数千个 Microsoft Azure 顾客(包含很多全世界500 强企业)的账号和数据库查询。” Wit将此系统漏洞取名为#ChaosDB,而且发布了其侵入这一数据库查询的整个过程:

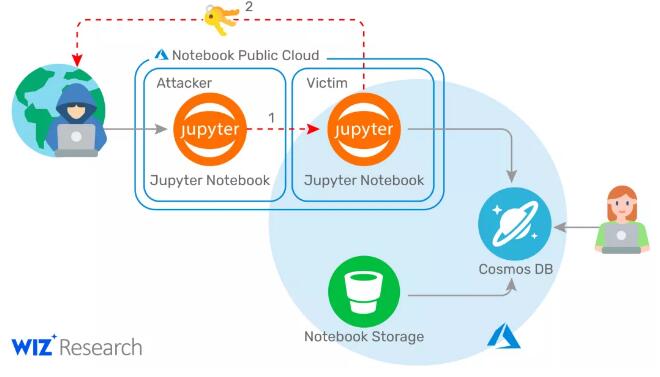

第 1 步:获得 Cosmos DB 顾客的外键约束

最先,大家获取了对顾客 Cosmos DB 外键约束的访问限制。

2019 年,微软公司向 Cosmos DB 加上了一项名叫 Jupyter Notebook 的作用,让顾客可以数据可视化她们的信息并建立自定主视图。该作用已于 2021 年 2 月全自动为全部 Cosmos DB 开启。

Notebook作用中的一系列不正确配备使我们可以寻找新的进攻空间向量。简单点来说,Notebook容许将管理权限扩大至别的顾客笔记本电脑。

因而,网络攻击可以浏览顾客的 Cosmos DB 外键约束和别的相对高度灵敏的商业秘密,例如Notebook blob 储存浏览动态口令。

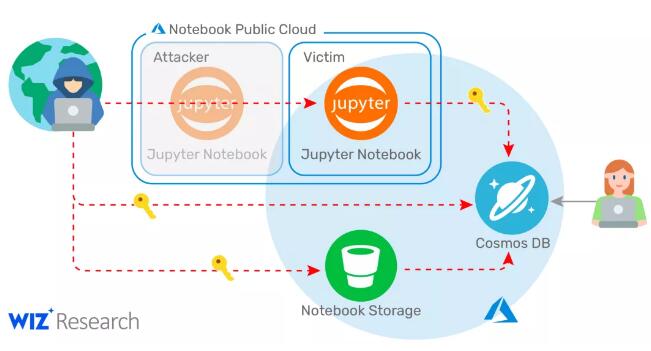

第 2 步:浏览 Cosmos DB 中的客户资料

下面,在搜集 Cosmos DB 商业秘密后,网络攻击可以运用这种密匙对储存在受影响的 Cosmos DB 账号中的全部数据信息开展管理人员浏览。

大家泄漏了密匙以得到对顾客财产和统计数据的长期性浏览。随后,我们可以立即从 Internet 操纵顾客 Cosmos DB,并有着完全的读/写/删掉管理权限。

微软公司警示全世界顾客,奖赏Wiz 4万美金

Wiz迅速向微软公司推送了该系统漏洞,微软公司也因而发表了一份申明, 称它马上解决了这个问题。微软公司感激安全性科研工作人员做为融洽公布系统漏洞的一部分所做的工作中。微软公司还根据电子邮箱告知 Wiz,它方案付款 40,000 美金用以汇报该系统漏洞。

8 月 26 日,微软公司根据电子邮箱通告了千余名受此问题危害的云顾客。该电子邮件中,微软公司警示其顾客,网络攻击有工作能力载入、改动乃至删掉全部关键数据库查询。Wiz恰好是根据得到对关键读写能力密匙的访问限制,才可以获取对顾客数据库系统的彻底访问限制。因为微软公司自身没法变更这种密匙,因而该企业规定其顾客付诸行动并互换 CosmosDB 的这一主密匙做为防范措施。尽管网络安全问题早已被关掉,但顾客应当采用这一步来最后避免有可能的数据库泄露。微软公司在信息中进一步写到,她们沒有发觉第三方(Wiz 以外)浏览过这种密匙的直接证据。

通告电子邮件还还不够

Luttwak 告知美联社,微软公司这一警示电子邮件还不够:该公司仅在 Wiz 发觉并调研问题的同一个月写信这些易受攻击的密匙由此可见的顾客。可是,网络攻击原本可以查看更多顾客的密匙,由于该系统漏洞已在 2019 年初次公布 Jupyter 作用时引进。每一个应用该作用的 Cosmos DB 账号都存有潜在性风险性。从2022年 2 月逐渐,每一个创好的 Cosmos DB 账号都默认设置开启笔记本电脑作用最少三天,即使顾客不清楚而且从没应用过该作用,她们的外键约束也很有可能早已曝露。

因为外键约束是一个长久的密秘,不容易自动升级,即使受影响的企业关掉了 Cosmos DB 中的 Jupyter 作用,潜在性的网络攻击依然可以乱用得到的密匙。

虽然遭受 Wiz 的指责,微软公司并没有通告全部将 Jupyter Notebook 作用开启到 Cosmos DB 的顾客。当被问及此事时,微软公司只告知美联社 ,它已通告很有可能受影响的顾客,但沒有进一步表述该申明。

英国国土安全局的互联网安全和基础设施建设安全局也从此公布了公示,并采用了更强势的语言表达,确立指出它不但对于这些接到通报的顾客,并且对于应用 Azure Cosmos DB 的每一个客户:“CISA 明显激励 Azure Cosmos DB 顾客翻转和再次转化成她们的资格证书密匙”。

数据加密!加密!数据加密!

Luttwak 说:“这也是你能想像到的最明显的云系统漏洞。这也是 Azure 的中间数据库查询,大家可以浏览大家需要的一切顾客数据库查询。”

这一 Microsoft 系统漏洞针对一切应用 Cosmos DB 的公司而言是一场恶梦。不计其数的企业,主要包括全世界500 强公司以内的很多全世界企业,只需应用 Miscrosoft 的 Azure Cosmos DB 来几近即时地管理方法来源于全世界的很多数据信息,那麼它们的信息如今有可能遭遇被黑客攻击、失窃乃至移除的风险性。

在新浪博客中,Wiz表示,“近些年,伴随着很多的企业转移到云,数据库查询曝露越来越出现异常广泛,元凶通常是顾客自然环境中的不正确配备。”

为了更好地减少该类危害产生的概率,要想将数据信息挪到云空间的企业仅有一种挑选:数据加密。这儿的数据加密并非指服务端数据加密,反而是真实的端到端数据加密,这可以让每个人,乃至服务提供商——都没法把握密匙。

对 Miscrosoft 的 Azure 数据库查询的黑客入侵再度说明,数据加密是大家抵挡故意网络攻击和维护网络信息安全的最好专用工具。当数据储存在云间时,恰当维护这种数据信息的唯一方式 是端到端数据加密 - 没有种类的侧门。

【文中是51CTO栏目组织大数据文摘的原创设计译文翻译,微信公众平台“大数据文摘(id: BigDataDigest)”】

戳这儿,看该作者大量好文章