9月3日信息,商业服务蓝牙堆栈中的一个新的安全漏洞系列产品BrakTooth,影响了包含intel、高通和德州仪器以内的11家经销商的13款蓝牙主板芯片组,权威专家可能将会有1400多种多样商业服务商品遭受影响。

这一系列问题影响了从通讯产品到工业设备的各类机器设备。有关风险性范畴从拒绝服务攻击、机器设备死锁到随意执行命令。

受影响的商品品种繁多

马来西亚高新科技设计大学的分析工作人员公布了相关BrakTooth的详细资料,这也是商业服务蓝牙堆栈中的一个新的安全漏洞系列产品,她们的名称来源于挪威语“Brak”,意指“奔溃”。

深入分析后,科学研究工作人员发觉超出1400个商品列表遭受BrakTooth的影响,该目录包含但是不限于下列种类的机器设备:

- 智能机

- 信息内容车载多媒体

- 笔记本和台式电脑系统软件

- 麦克风设备(音箱、手机耳机)

- 家居智能化系统软件

- 电脑键盘

- 小玩具

- 工业设备(例如可编程逻辑控制板 - PLC)

充分考虑受影响的商品品种繁多,预估BrakTooth系统漏洞很有可能影响数十亿台机器设备。

科学研究工作员表明,与BrakTooth安全漏洞集有关的风险性范畴包含根据毁坏机器设备固定件而致使的拒绝服务攻击(DoS),或蓝牙通讯发生死锁情况,及其随意执行命令。

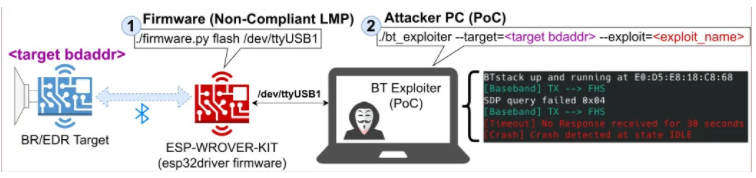

要想进行BrakTooth进攻,必须一个ESP32开发设计工具箱、一个订制的链路管理协议书(Link Manager Protocol, LMP)固定件和一台电脑来运作定义认证(proof-of-concept, PoC)专用工具。

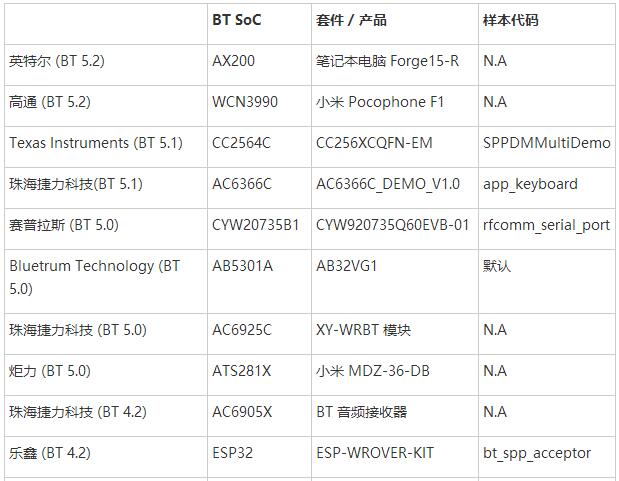

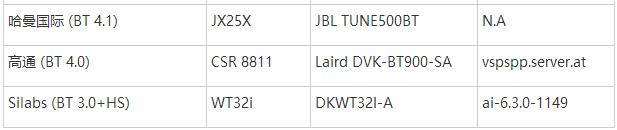

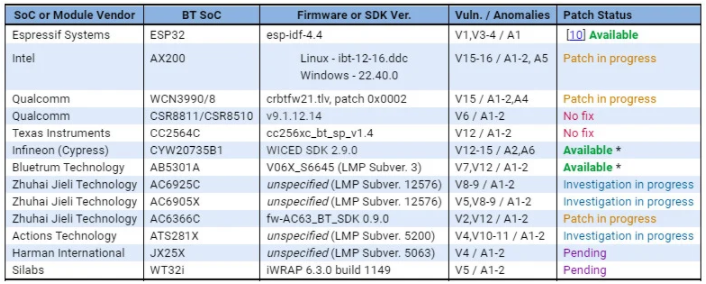

下列是已经知道受影响经销商的目录:

BrakTooth进攻情景

科学研究工作人员发觉了系统漏洞的三种关键进攻情景,在其中最明显的会造成物联网技术 (IoT) 机器设备上的 ACE。

1. 智能家居产品的随意执行命令

在BrakTooth的16个系统漏洞中,在其中一个被追踪为CVE-2021-28139,它的风险比别的系统漏洞更高一些,因为它容许随意执行命令。

该系统漏洞影响带ESP32 SoC电源电路的机器设备,该线路在很多用以家中或工控自动化的物联网设备中应用。ESP32 SoC是一系列成本低、功耗低、集成化Wi-Fi和双模式蓝牙的SoC微处理器,由经销商Espressif给予。这种多见于用以工控自动化、智能家居产品、本人运动健身小工具等的物联网设备中。

2. DoSing 笔记本和智能机

第二种进攻情景很有可能会造成笔记本和智能机中的DoS。根据应用包括intell AX200 SoC和高通WCN3990 SoC的设施可以开启这一点。网络攻击可以根据 (a) 分页查询、(b) 推送文件格式不正确的数据和 (c) 在没有推送 LMP_detach 的情形下断开来耗光 SoC。

受影响的商品列表包含Dell的笔记本和台式电脑(Optiplex、Alienware)、微软公司Surface机器设备(Go 2、Pro 7、Book 3)和智能机(例如 Pocophone F1、Oppo Reno 5G)。

3. BT声频商品冻洁

在检测各种各样BT音箱(尤其是Mi携带式蓝牙音箱 – MDZ-36-DB、BT手机耳机和BT声频控制模块)和无知名品牌BT声频信号接收器时看到了第三种进攻情景。

他们都遭受一系列不正确的影响(CVE-2021-31609 和 CVE-2021-31612,推送超大型LMP 数据时不成功;CVE-2021-31613,断开数据;CVE-2021-31611,运行程序流程外次序;及其 CVE-2021-28135、CVE-2021-28155 和 CVE-2021-31717,作用回应泛滥成灾)。

科学研究工作人员强调,针对小米手机MDZ-36-DB 和 JBL TUNE 500BT,这可以在客户音乐播放时完成进攻。

一部分经销商或不开展修复系统漏洞

尽管在其中一些经销商(例如乐鑫、英飞凌和 Bluetrum Technology)早已对于这种问题公布了补丁包,但别的经销商早已认可存有缺点并仍在开发设计补丁包,或是正在调查影响。在某种情形下(例如高通的CSR8811和CSR8510 SoC或Texas Instruments的CC2564C),不容易发表一切修补程序流程。

科学研究工作员表明,网络攻击很有可能可以根据应用运作自定(不合规管理)LMP固定件的便宜ESP32 开发设计工具箱 (ESP-WROVER-KIT) 及其运作该系统漏洞的电脑来运用这种系统漏洞编码。

BrakTooth系统漏洞影响蓝牙栈的补丁包情况

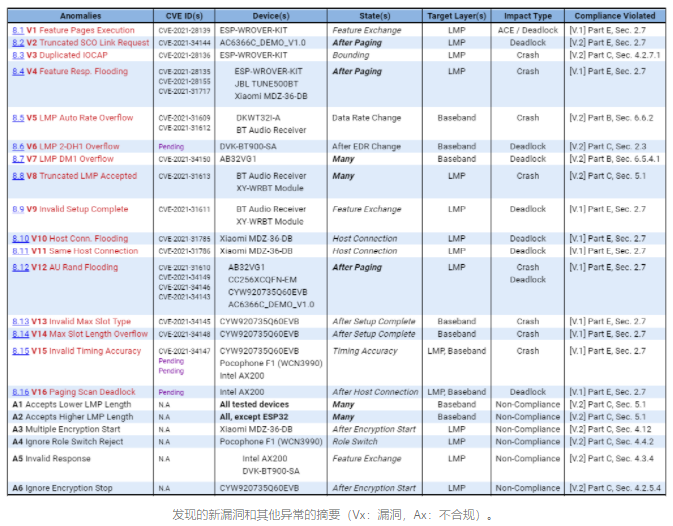

Braktooth搜集中的系统漏洞对于的是LMP和基带芯片层。现阶段,她们早已被分派了20个标志符,也有好多个难以解决,请参照下列16个问题:

- 作用网页页面实行(CVE-2021-28139 - 随意执行命令/死锁)

- 断开SCO连接要求(CVE-2021-34144 - 死锁)

- 反复IOCAP(CVE-2021-28136 - 奔溃)

- 作用回应泛滥成灾(CVE-2021-28135、CVE-2021-28155、CVE-2021-31717 - 奔溃)

- LMP 全自动速度外溢(CVE-2021-31609、CVE-2021-31612 - 奔溃)

- LMP 2-DH1 外溢(等候 CVE - 死锁)

- LMP DM1 外溢(CVE-2021-34150 - 死锁)

- 接纳断开的LMP(CVE-2021-31613 - 奔溃)

- 失效安裝进行(CVE-2021-31611 - 死锁)

- 服务器联接泛滥成灾(CVE-2021-31785 - 死锁)

- 同样服务器联接(CVE-2021-31786 - 死锁)

- AU Rand洪路泛滥成灾(CVE-2021-31610、CVE-2021-34149、CVE-2021-34146、CVE-2021-34143 - 奔溃/死锁)

- 较大内存插槽种类失效(CVE-2021-34145 - 奔溃)

- 较大内存插槽长短外溢(CVE-2021-34148 - 奔溃)

- 记时精密度失效(CVE-2021-34147 和此外2个未处理的 CVE - 奔溃)

- 分页查询扫描仪死锁(等候 CVE - 死锁)

充分考虑蓝牙系统漏洞很有可能影响范畴众多,蓝牙系统漏洞特别是在令人堪忧。提议使用人密切关注蓝牙联接个人行为,并在确定有升级补丁包时立即升级修复系统漏洞。

参读连接:

https://www.bleepingcomputer.com/news/security/bluetooth-braktooth-bugs-could-affect-billions-of-devices/