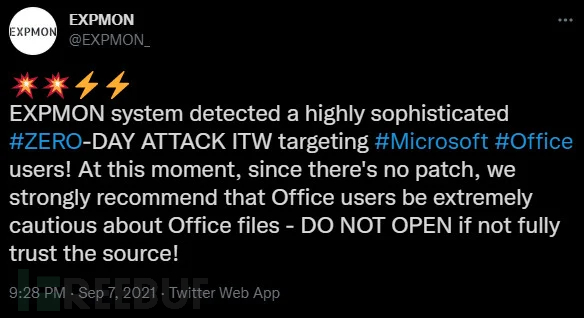

9月8日,微软公司安全性精英团队警示,IE浏览器中的一个零日漏洞正被者积极主动利用,故意的微软公司Office文档可以使用该漏洞对电子计算机进行进攻。

该漏洞被跟踪为 CVE-2021-40444,危害到微软公司的 MHTML,也被称作 Trident,即IE浏览器模块,该漏洞可导致远程控制执行命令,CVSS得分8.8。

MSHTML是IE浏览器的关键HTML部件,也被用于别的应用软件。在 Office 中用于之中展现 Web 內容Word、Excel 和 PowerPoint 文档。

该漏洞由Mandiant科学研究工作人员Bryce Abdo、Dhanesh Kizhakkinan和Genwei Jiang及其EXPMON的Haifei Li汇报。

"微软中国意识到有目的性的进攻,尝试根据应用尤其制做的微软公司 Office 文档来利用这一漏洞。"微软在公示中写到。

网络攻击可以制造一个故意的ActiveX控制,由承重浏览器3D渲染模块的微软公司Office文档来应用。随后,网络攻击必须说动客户开启该故意文档。

微软公司称,账号被配备在操作系统上并具有较少用户权限的客户,很有可能比以管理方法用户权限实际操作的客户遭受的危害要小。

有关进攻的关键点、总体目标,及其利用这一零日的网络攻击,微软公司也没有公布。微软公司方案在下周一的补丁包星期二主题活动中日修补这一漏洞。微软公司督促顾客禁止使用IE中的全部ActiveX控制,以预防不确定性的进攻。