本文转载自微信公众号「Bypass」,作者Bypass。请联系转载本文Bypass公众号。

当获取了一台在域内的Windows服务器权限要求我们尽可能多地收集能够获得的域的相关信息。收集的域信息越多,赢得域控的成功率就越高。

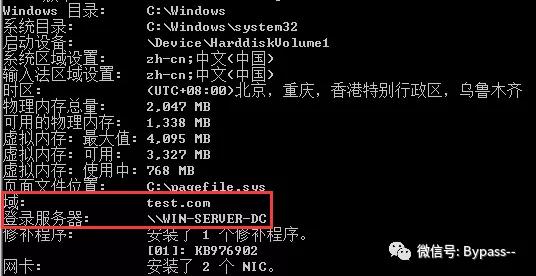

01、判断是否存在域

(1)一般我们在收集本机信息,查询IP在网络或系统信息中,很容易。

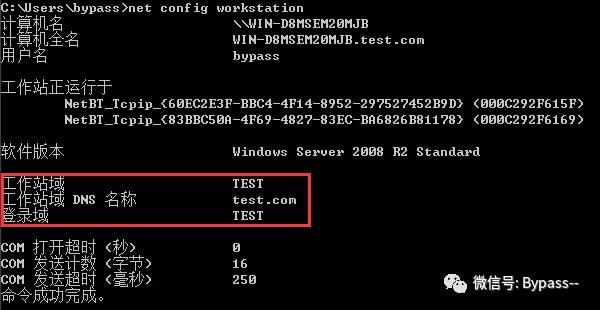

(2)查看当前登录域和域用户

(3)域服务器将同时作为时间服务器使用以下命令来判断主域。

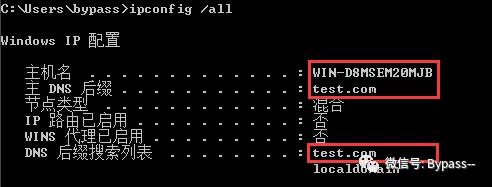

02、找域控制器

(1)一般来说,域控服务器IP地址为DNS找到服务器地址DNS服务器地址可以定位域控。

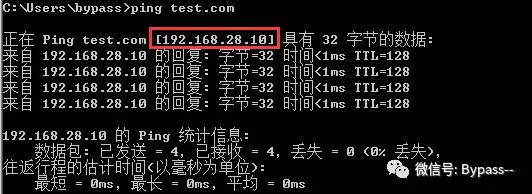

nslookup/ping 域名分析到域控服务器IP地址

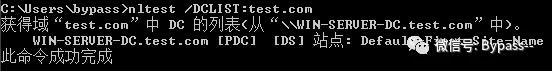

(2)检查域控制器的机器名称

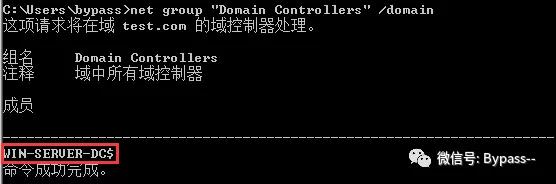

(3)查看域控制器

3、获取域内用户和管理员

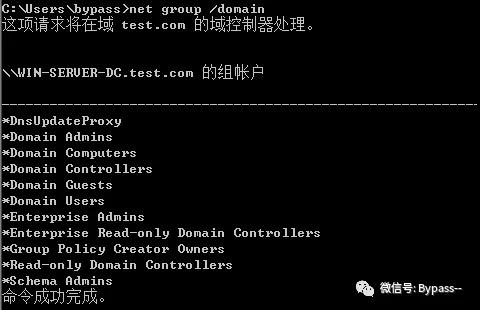

(1)查询域内所有用户组列表

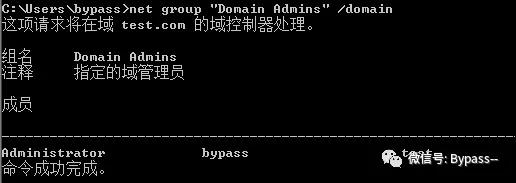

(2)查询域管理员名单

(3)获取所有域用户列表

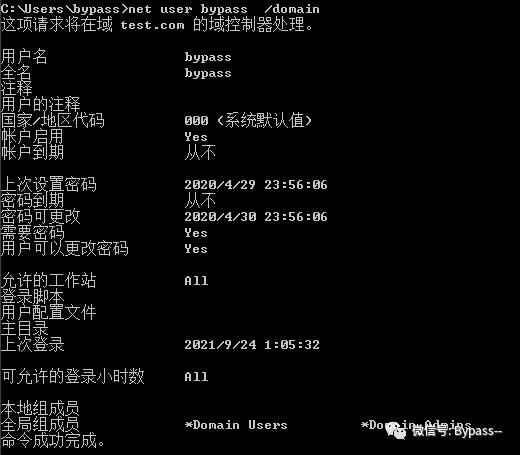

(4)获取指定域用户bypass的详细信息

(5)查询内置本地管理员组用户

04、定位域管理员

如果能找到域管理员登录的服务器,就可以攻击这些服务器并尝试使用,以获得域管理员的权限。

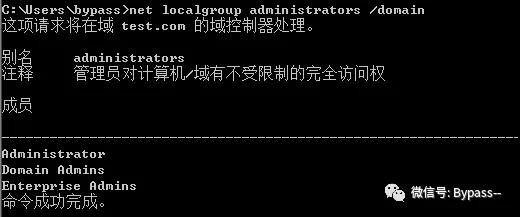

(1)PowerView

PowerView.ps1集成在PowerSploit脚本完全依赖于框架PowerShell和WMI查询。

域用户权限,可获得的信息与用户权限有关,本地管理员用户无法查询。

下载地址:

获取所有域管理员的登录位置信息:

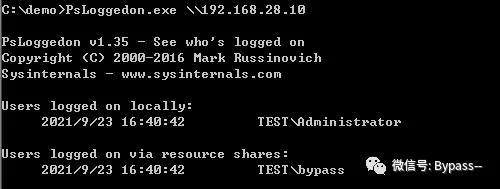

(2)PsLoggedOn

PsLoggedOn是PSTools工具包中的一个小程序显示了本地登录用户和通过本地计算机或远程计算机登录资源的用户。

当地管理员无法查询域用户权限。

下载地址:

查看域控目前登录的用户:

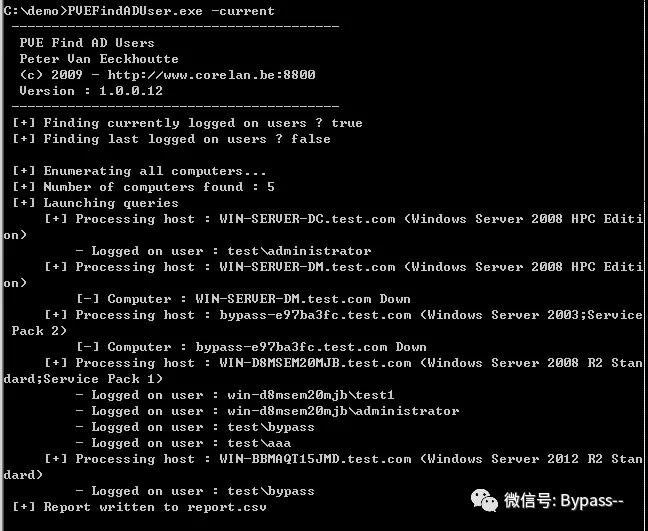

(3)PVEFindADUser

下载地址:

使用域用户执行,查看域内所有计算登录用户:

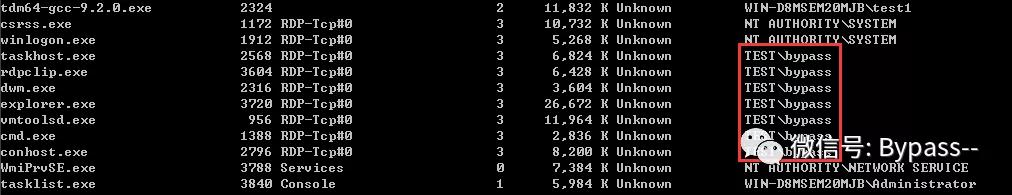

05、查找域管理流程

通过将域管理员列表与本机流程和流程用户进行比较,可以找到域管理员运行的流程。