谷歌威胁分析小组网络安全人员发现了一种Cookie盗窃恶意软件YouTube创作者网络钓鱼攻击。

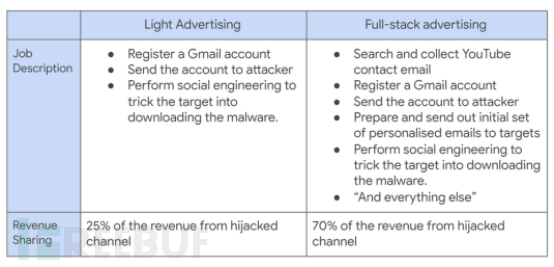

”钓鱼事件“网络攻击始于2019年底,用于获取经济利益Cookie Theft恶意软件对YouTube创作者攻击网络钓鱼。谷歌威胁分析小组 (TAG) 安全人员发现,这些攻击者聚集在俄语论坛上发布的黑客招聘信息中,以下是招聘黑客的职位描述。

散布“合作机会”

黑客盗取YouTube创作者账户的方式非常具有欺诈性。黑客首先发布虚假合作机会,利用虚假合作机会(即杀毒软件、虚拟专用网络、音乐播放器、照片编辑或网络游戏推广),YouTube操作假冒软件后,创作者将触发执行cookie窃取恶意软件。

恶意软件从感染的机器窃取浏览器 cookie 并将其发送到 C2 服务器,成功盗窃YouTube创作者频道。

一旦劫持频道,黑客将根据订阅者的数量以3美元到4000美元的价格出售劫持频道。此外,攻击者将进行竞价,并将其出售给出价最高的人。

钓鱼模式

攻击者将恶意软件登录页面伪装成软件下载URL,通过电子邮件或Google Drive上的PDF或包含在线钓鱼链接Google文档发送时,恶意软件一旦在目标系统上运行,就会窃取创作者的凭证和浏览器cookie,这样攻击者就可以传递 cookie在攻击中劫持受害者帐户。

TAG 安全工程师称这样的窃取技术已经存在了几十年,但它重新成为最大的安全风险可能是由于多因素身份验证 (MFA) 的广泛应用使其难以滥用,并将攻击者的重点转移到社会工程策略上。

随后,Google TAG根据声明,大多数观察到的恶意软件可以窃取用户密码和 cookie。有些样品采用各种反沙盒技术,包括扩展文件、加密存档和下载 IP 伪装。观察到一些虚假和错误的信息,用户需要点击继续执行

通过分析,网络安全专家得知攻击者试图将目标推向目标WhatsApp、Telegram或Discord因为谷歌可以通过其他消息应用程序Gmail未能阻止网络钓鱼企图。

黑客在此活动中使用的一些恶意代码包括:

参考文章:

https://securityaffairs.co/wordpress/123630/hacking/youtube-creators-accounts-hijacked-malware.html