信息安全性被觉得是与数据通讯行业各种各样基础设施建设最息息相关的问题之一,当代许多科学研究都是在找寻高效的、轻量的信息安全性维护方式。数字水印是一种根据数据置入和数据获取全过程来掩藏数据的安全生产技术,它能集成化到不一样的帧中,数字水印是一种根据数据置入和数据获取全过程掩藏数据的安全生产技术。水印技术性被融合到不一样的帧中,而不容易像传统式的加密算法那般提升另外的信息。因而,针对运作在物联网(IoT)上的应用软件,选用水印技术性开展数据数据加密是合理的。文中详细介绍了不一样的数字水印优化算法和方式 在物联网信息安全性中的运用。

1.物联网

物联网(IoT)早已变成普遍业务于各领域的强悍而灵便的基础设施建设,并在使用历程中转化成了很大的数据量。这种很多数据以智能化方式储存,并随着对数据开展控制、拷贝和分配等不安全解决状况,如出版权侵害和验证等。这种数据解决以合理合法或不法的方法完成,并采用不一样的办法来掩藏数据,如隐写术和密码术。隐写术是一种根据别的可以用信息掩藏信息的不能检验的方法与科学合理,它在保证密钥管理的历程中是极为合理的。密码术是一种为了更好地使信息没法被别人了解,而对信息开展数据加密的技术性,这类办法的关键安全风险是数据很有可能被破译,进而造成商业秘密內容不会受到维护。为了更好地处理这种问题,“数字水印”被明确提出,并被觉得是近期科学研究聚焦点之一。

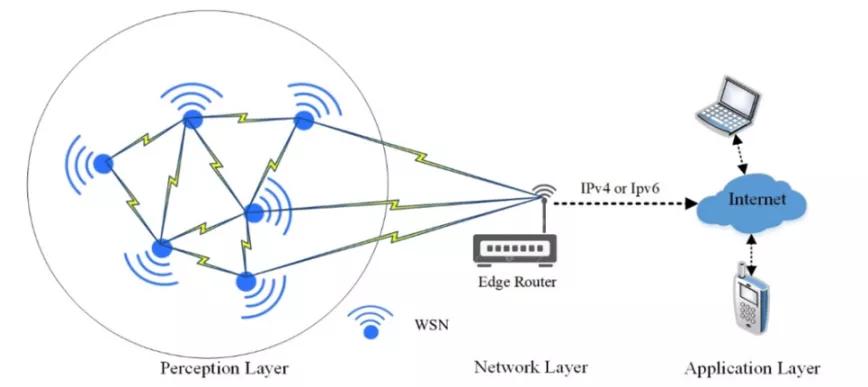

物联网的具体优点是全世界认知、智能化解决和靠谱的信息传送,关键是完成人和机器设备或设施对机器设备中间的信息互动。这种机器设备包含嵌入式操作系统、操纵和自动化技术、传感器网络互联网和其它在不一样自然环境中互相共享资源信息的机器设备,以完成物与物联网。因而,数据得到在无需人工控制的状况下到不一样的互联网上传送。在物联网运用的实际条件中,智慧城市和智能家居系统是最火爆的行业。这种应用软件大多数由三层构成,包含:认知、互联网和应用软件。链路层和网络层在大功率机器设备中完成,以确保数据的安全性,而认知层在低效率的WSN中完成。无线传感器由好几个感应器连接点构成,这种连接点根据采用不一样的无线頻率互相通讯,可以实行各种各样传感器、监控、精确测量和追踪每日任务。这种无线网络连接点是資源受到限制的机器设备,其优点是解决工作能力低、带宽度、电池循环次数比较有限和内存空间受到限制。物联网层中间的通讯如下图1所显示。

图1 物联网联接图

在图1中,WSNs依据采用的不一样协议书,在认知层制作拓扑结构和默认路由。以后,WSN逐渐从不一样的部位搜集数据,并将其发送给链路层(边缘路由器)。殊不知,WSN连接点可以一切正常地在没有受信赖的沒有按时监管的工作环境。这促使WSN互联网非常容易遭受各种各样进攻,有價值的数据非常容易泄漏给未受权方,进而导致明显的安全可靠和个人隐私风险性。

2.水印技术性

近几年来,数字水印技术性在不一样行业越来越尤为重要,因为它为多种多样技术性和使用带来了各种各样轻量解决方法,包含云计算技术、电子器件身心健康和物联网。除此之外,比较敏感数据/信息彻底适用安全保密性、一致性和易用性。在同样的情况下,物联网被普遍应用,并突显出了不一样的安全隐患。

传感器网络互联网(WSN)方法被觉得是物联网主要用途的主要基础设施建设。这类方法应用了各种各样成本低和功耗的联接网络的机器设备,这种机器设备能从不一样的状况认知周边的数据,并将他们分享到Internet。因而,安全系数依然是传感器网络互联网遭遇的重要挑戰。除此之外,根据不安全的互联网媒体推送和广播节目比较敏感信息也是具备挑战的问题。可是,网络层tcp协议中依靠公匙、公钥、数字签名和数字认证的传统式安全性体制,因为加解密实际操作成本相对高,不适宜用以这类机器设备解决安全隐患。这就促使轻量安全性优化算法和水印系统软件等技术性变成行得通挑选。除此之外,这种局限业促进学者对物联网有关行业中各种各样水印方式进行科学研究。自然,不一样的水印进攻依然要开展减轻解决,如转动、同化作用和缩小,可以在可接纳的范畴内应用。

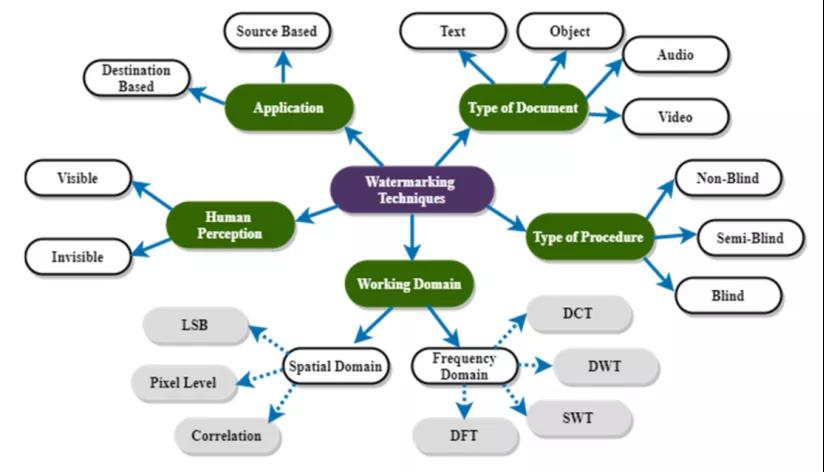

依据文件属性(图象、文字、短视频和声频))对不一样水印开展归类的方式 被设计来提升清晰度和持续性。水印技术性分成下列几个关键种类(见图2)。

图2 水印技术性归类图

3.水印方式在物联网中的运用

一些科学研究调研明确提出了一种特有的方式,它可以在全部水印和安全性自然环境中给予可扩展性和一致性。这节详细介绍了好多个根据不一样方式 的水印技术性科学研究,如hach、深度神经网络、数据加密和敏感水印。图3表明了那些不一样的方式。

图3 物联网中的水印技术性

依据研究思路的同质性开展分类,每一个组只包括一种技术性或水印技术的一个主要参数。

(1)可扩展性图象

为了更好地改进图象在物联网层中间的传送,学者指出了一种新的根据双正交和族的水印方式。小波分析中也应用Symlets和coiflets小波分析。该方式缓解了不一样种类的进攻,在新型的物联网系统软件中严禁了对于数字图像处理验证的盗用个人行为。研究室指出的水印计划方案的可扩展性可解决好几个进攻。在相同的情况下,运用双正交和小波分析在物联网中维持图象的真实有效。在[1]中,科学研究工作人员指出了一种新的技术性,应用四个层级的DWT(Discrete Wavelet Transform,离散变量小波分析),在其中每一个层级由一个双正交和小波变换、离散变量meyer小波变换、反方向双正交和小波变换、coiflets小波分析和symlet小波变换构成。

除此之外,科学研究工作人员叙述了一种DCT(补充英文全名及汉语专有名词)数字图像处理水印方式,该办法主要是取决于在对选中的DWT系二维数组应用DCT时,使用寄主图象的两种不一样系二维数组置入水印技术性。数据的私密和安全性在物联网中传送时被保存,在物联网中明确提出了一个可靠的架构来隐藏所需的数据。为了更好地提升置入数据的可扩展性,防止置入数据在不一样的黑客攻击尤其是几何图形进攻中具有的易损性缺点,在置入数据时选用指数任意挑选和块任意挑选二种方式。阀值因素可以决策可扩展性的高低,提升挑选阀值因素以维持水印图象的认知品质。根据任意选择好几个DCT指数置入水印位,明确水印数据在水印图象各地域的遍布。

(2)深度神经网络

深度学习运用于动态性水印的技术水平在[2]中明确提出。科学研究工作员运用长短期记忆(LSTM)块和动态性水印技术性来发觉黑客攻击。该全过程从物联网数据信号中获取透射、光谱仪平整度、中心矩和峰度等任意特点,并在置入过程中将这种特点水印到初始数据信号中。科学研究员工根据深层增强学习(DRL)方式改善置入技术性,根据虚似专利权水印提升进攻检验,减少核算成本。运用神经网络模型转化成贴近初始資源的专利权水印部位。在认证专利权使用权时,DRL实体模型可以同时明确不一样默认设置水印部位的范畴。随后,以监管的方法测算置入关联的地图坐标,完成专利权电源电路中真正使用权信息的迅速精准定位。

(3)编号水印

另一种不一样的技术水平在水印方式中被作为双因素认证,科学研究员工在[3]中明确提出了一种轻巧的水印优化算法,该算法取决于一个动态随机密匙来维持WSN的私密性和数据一致性。明确提出了二种动态随机密匙优化算法,即全局性优化算法和部分优化算法。在全局性优化算法中,系统软件将任意密匙复位为全部WSN连接点j位,依据该密匙,每场将置入部位偏移j位。在部分优化算法中,每一个传感器网络互联网都转化成一个任意密匙。因而,水印计划方案必须一个密钥生成协议书。除此之外,科学研究工作人员还证实了他俩的计算方法是合理的,因为它具备较低的延迟时间、较低的复杂性和较高的精确性。另一方面,科学研究工作人员将轻量椭圆曲线加密算法(Elliptic Curve Cryptography, ECC)与敏感零水印优化算法紧密结合,而不是规范ECC中的数字签名。这类组成根据降低功耗和运行内存成本费,摆脱了物联网验证中的规范ECC限定。

(4)hach水印

在数据一致性层面,水印方式中经常应用哈希函数。创作者在[4]中明确提出了水印技术性中的两步验证对策,以确保数据从源drone到边缘路由器的传送安全性。第一次身份认证产生在源靶点和主靶标中间。主无人飞机是一种集群技术,容许邻近的无人飞机鉴别适合的无人飞机,并将其作为推送和接受数据的代理商。这类身份认证应用hach和密匙来测算水印编码序列。随后,它与置入全过程中的源数据一起插进。殊不知,水印置入部位是根据工作中的时间格式来估算的。第二个身份认证在主从关系连接点和边沿路由器中间实行。在主系统软件中,接受和汇聚数据,运用敏感水印优化算法转化成任意密匙。在数据被发送至边缘路由器以前,这一任意密匙被置入到汇聚的数据中。当边缘路由器接到报文格式后,逐渐认证报文格式的真实度和一致性,并获取初始数据。该计划方案演试了对伪造和数据播放的抵御。科学研究工作人员指出了一种轻巧的水印优化算法,运用同态加密和哈希函数与WSN数据一起置入水印数据。为了确保水印的安全系数和能量转换高效率,依据不一样的频带标准明确水印置入的具体位置和体制。在置入全过程中会任意挑选在其中一种方式:DCT、DFT和DWT。以后,应用hash算法转化成一个同歩指数基因变异因素,它界定了水印图象与初始图象的差别。

(5)敏感水印

链条式敏感水印的目地是降低测算花销并检验没经认证的改动进攻。该技术性最先将WSN数据分为多个固定不动尺寸的组。次之,应用哈希函数将组数据与键和组系列号关系起來。运用哈希函数的输入输出来转化成每一个组里的水印段。最终,水印段以单链表实体模型的方式存放在前一组中。试验结果显示,该方法在减少核算成本层面明显改善,这表明了传感器网络互联网的使用寿命。

敏感的水印技术性可以保持物联网三层中间的数据一致性。该技术性取决于测算由认知层的WSN搜集的数据的哈希值。随后,选用根据任意部位的水印优化算法测算置入部位。最终将带水印的目标发送至链路层。该技术性有利于维护数据块免遭各种各样进攻,如分享、伪造、播放和蒙骗。在[5]中,科学研究工作人员指出了一种轻量敏感水印技术性来提升通讯WSN连接点间的数据一致性。该优化算法根据MAC地址连接点和哈希函数的应用及其置入计划方案。

(6)可逆性水印

可逆方式对WSN数据开展分类,并统计分析每一组数据水印位。人物角色,数据被置入水印位,随后发送至顶层。上层获取带水印的数据包,并查验水印位,以修复初始数据。[6]中的分析工作人员指出了一个可逆性的安全性架构,该框架可以在全部医药学图象中可靠地置入电子器件病人纪录(EPR)。这种印象接着储存到一个根据移动云的电子器件保健医疗系统软件中,在该体系中,云管理人员沒有根据数据得到访问限制,手机客户端个人隐私可以获得保存。该方式完成了做为最佳清晰度反复(OPR)的积分方法,在其中清晰度的排序以可逆性的方法置入数据。另一方面,初始图象不用从隐写图象中获取EPR。该办法在遮盖图象和隐写图像条形图不变的情形下,对统计分析进攻具备很强的抵抗力。本分析的核心取决于清除认证流程中水印的多元性,以降低了删掉一切额外的不必要信息的延迟。

参考文献

[1]Al-Shayea, T.K.; Mavromoustakis, C.X.; Batalla, J.M.; Mastorakis, G.; Pallis, E.; Markakis, E.K.; Panagiotakis, S.; Khan, I. Medical Image Watermarking in Four Levels Decomposition of DWT Using Multiple Wavelets in IoT Emergence. InArtificial Intelligence and The Environmental Crisis; Springer: Cham, Switzerland, 2020; pp. 15–31, ISBN 9783030449063.

[2]Ferdowsi, A.; Saad, W. Deep Learning-Based Dynamic Watermarking for Secure Signal Authentication in the Internet of Things. In Proceedings of the 2018 IEEE International Conference on Communications (ICC), Kansas City , MO, USA, 20–24 May 2018; IEEE: Piscataway , NJ, USA, 2018; pp. 1–6.

[3]Hoang, T.-M.; Bui, V .-H.; Vu, N.-L.; Hoang, D.-H. A Lightweight Mixed Secure Scheme based on the Watermarking Technique for Hierarchy Wireless Sensor Networks. In Proceedings of the 2020 International Conference on Information Networking (ICOIN), Barcelona, Spain, 7–10 January 2020; IEEE: Piscataway , NJ, USA, 2020; pp. 649–653.

[4]Sun, J.; Wang, W.; Kou, L.; Lin, Y .; Zhang, L.; Da, Q.; Chen, L. A data authentication scheme for UA V ad hoc network communication.J. Supercomput.2020,76, 4041–4056.

[5]Boubiche, D.E.; Boubiche, S.; Toral-Cruz, H.; Pathan, A.-S.K.; Bilami, A.; Athmani, S. SDAW: Secure data aggregation watermarking-based scheme in homogeneous WSNs.T elecommun. Syst.2016,62, 277–288.

[6]Kaw, J.A.; Loan, N.A.; Parah, S.A.; Muhammad, K.; Sheikh, J.A.; Bhat, G.M. A reversible and secure patient information hiding system for IoT driven e-health.Int. J. Inf. Manag.2019,45, 262–275.