剑桥大学的两名研究人员Nicholas Boucher与Ross Anderson,在本周揭露了一个藏匿在统一码(Unicode)安全漏洞,这个号码是CVE-2021-42574漏洞会影响所有支持Unicode目前已确定程式语言已被影响覆盖C、C 、C#、JavaScript、Java、Rust、Go与Python等等,推测可能还有其他受害者的语言。这个漏洞将允许黑客在开源码中注入人类程式码审查员看不见的安全漏洞,因此被研究人员称为木马源(Trojan Source)攻击。

木马源和攻击模式

Anderson和他的同事Nicholas Boucher(博士生)揭示了两种攻击模式,统称特洛伊源攻击。

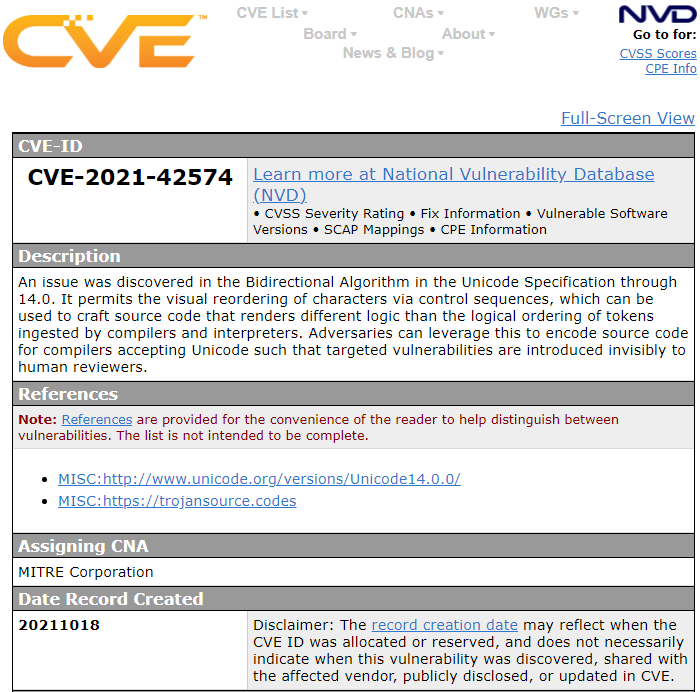

有两个漏洞CVE,这两个CVE都是根据Unicode标准发布。研究人员称之为对Unicode的“潜在破坏性”攻击双向算法(BiDi),从14.0版本开始跟踪CVE-2021-42574。BiDi例如,从左到右使用拉丁字母,或从右到左使用阿拉伯语或希伯来语字符。

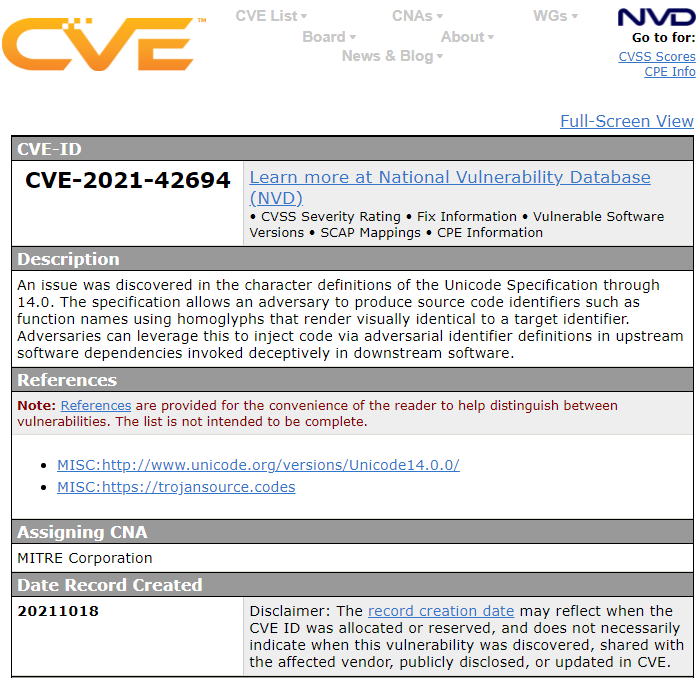

另一种相关攻击依赖于使用视觉上相似的字符,称为同形符,跟踪是CVE-2021-42694号。

为了腾出时间修复漏洞,安全研究人员花了99天才正式披露相关漏洞信息。与此同时,研究人员已经与19个组织协调,许多组织正在发布更新,以解决代码编译器、解释器、代码编辑器和存储库中的安全弱点。

在他们的论文中可以找到更多的技术细节。

解决措施

研究人员证实,这种攻击已经蔓延到 C、C 、C#、JavaScript、Java、Rust、Go、以及 Python 等编程语言,并有望扩大其他现代语言的覆盖范围。

他们还在编译器、解释器和支持下提出了一些防御措施Unicode实现管道建设;语言规范;以及代码(文本)编辑器和存储库前端。

他们向各种组织和公司披露了他们的发现在禁令下),这些组织和公司可以建立这些防御。

“我们认为,这个问题的长期解决方案将部署在编译器中。我们注意到,几乎所有的编译器都防止了相关的攻击,包括使用零宽度字符创建对抗函数名,三个编译器会对另一个产生错误,使用函数名中的同形符号,”他们分享道。

“我们在公开期间联系的大约一半的编译维护人员正在开发补丁,或者已经承诺这样做。当其他人拖延时,在这段时间内部署其他控制是明智的,因为它是快速和便宜的,也是非常必要的。三家维护代码库的公司也部署了防御措施。我们建议依赖关键软件的政府和公司应确定供应商的立场,给他们施加压力,要求他们充分防御,并确保任何漏洞都被他们工具链上的其他控制覆盖。”

目前,已在供应链中修复和测试的组织包括Rust团队、GitHub、RedHat和Atlassian(影响多种产品)。