H2Miner自2019年以来,采矿组织一直活跃起来,同时向前发展Linux与Windows双平台传播恶意脚本,最终下载门罗币挖掘程序等后门、端口扫描工具。H2Miner主要使用RCE传播漏洞,研究人员捕获的样本使用CVE-2020-14883(WebLogic RCE传播漏洞)。

详情

H2Miner挖矿组织在Linux平台上传播Kinsing僵尸网络之所以被命名,是因为它的守护过程被称为“kinsing”。恶意软件具有开采功能,同时在失陷主机上打开后门masscan端口扫描功能,连接C2服务器上传基本信息,并下载脚本进行横向移动。

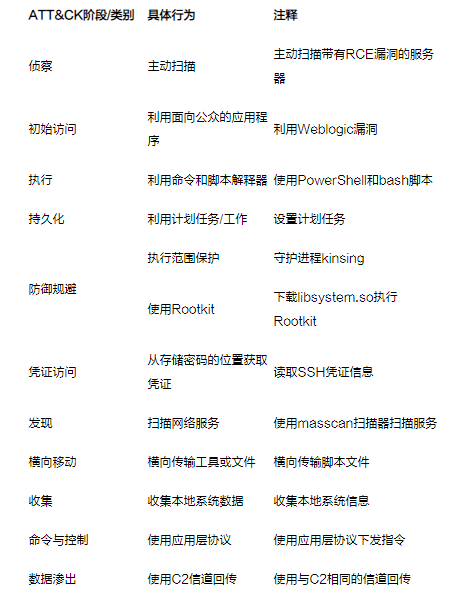

攻击者使用的技术点如下:

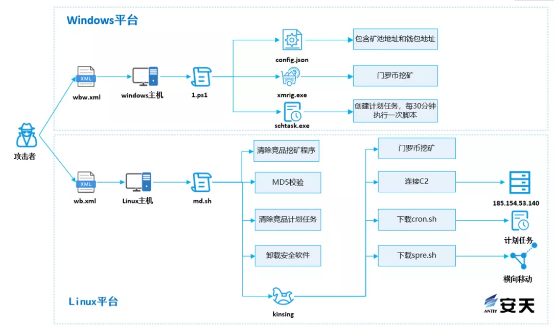

攻击者利用漏洞入侵Windows平台和Linux平台。在Windows在平台上,失陷主机下载并执行wbw.xml的XML文件,在XML执行一段文件PowerShell命令,下载名称1.ps1脚本,脚本下载采矿程序和采矿配置文件并重命名执行,创建计划任务每30分钟执行一次1.ps1脚本,实现长期停留失陷主机的持久性。

在Linux在平台机在平台上下载并执行名称wb.xml的XML文件,该XML同样的方法嵌入了一段文件bash脚本,实施后下载挖掘脚本,主要功能包括清除竞争产品的挖掘程序和计划任务MD5检查、卸载安全软件和下载Kinsing并执行恶意软件等。

Kinsing恶意软件不仅具有挖掘功能,还在失陷主机上打开后门masscan连接端口扫描等功能C2服务器上传版本号、内核数量、内存信息、操作系统信息Root 权限和Uuid等待信息,并下载后续脚本进行横向移动等。整个攻击过程如下:

据悉,H2Miner2019年底组织最早使用Kinsing僵尸网络发起攻击,主要针对Linux服务器。Windows可通过双平台传播平台攻击。