计算机病毒好像都离大家越来越远,但实际上这是一种错觉。现如今的计算机病毒,早已从互联网蛮荒时代的“耍酷”“大规模”散播,演变成更加隐敝、目的性更强的存有。

今日,我们一起来看一下全世界这些让人胆战心惊的计算机病毒吧。

硬件配置木马病毒

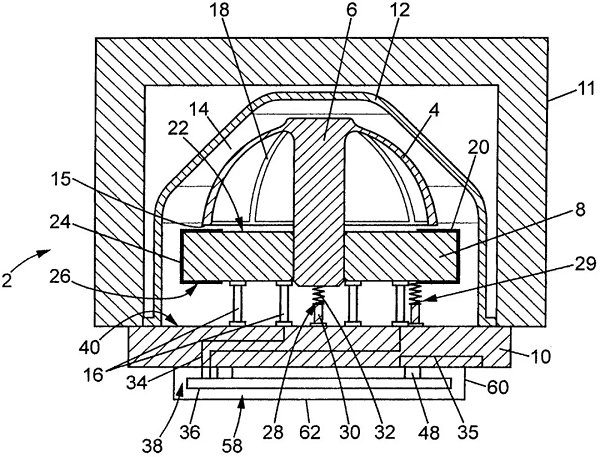

说起这世界最强大的病毒感染,非密西根大学所科学研究出來的A2处理芯片侧门了。这一侧门既不会有于应用软件中,也不会有电脑操作系统里,反而是普遍存在于处理芯片的圆晶中。

最先在芯片制造环节,就为处理芯片提升一个独立、早已设定了圈套的逻辑门电路,这样一来,一切根据物理学的统计分析方法,例如开展功能损耗剖析这些,都没法发觉这种侧门。假如你尝试这样做,毫无疑问是海底捞针。

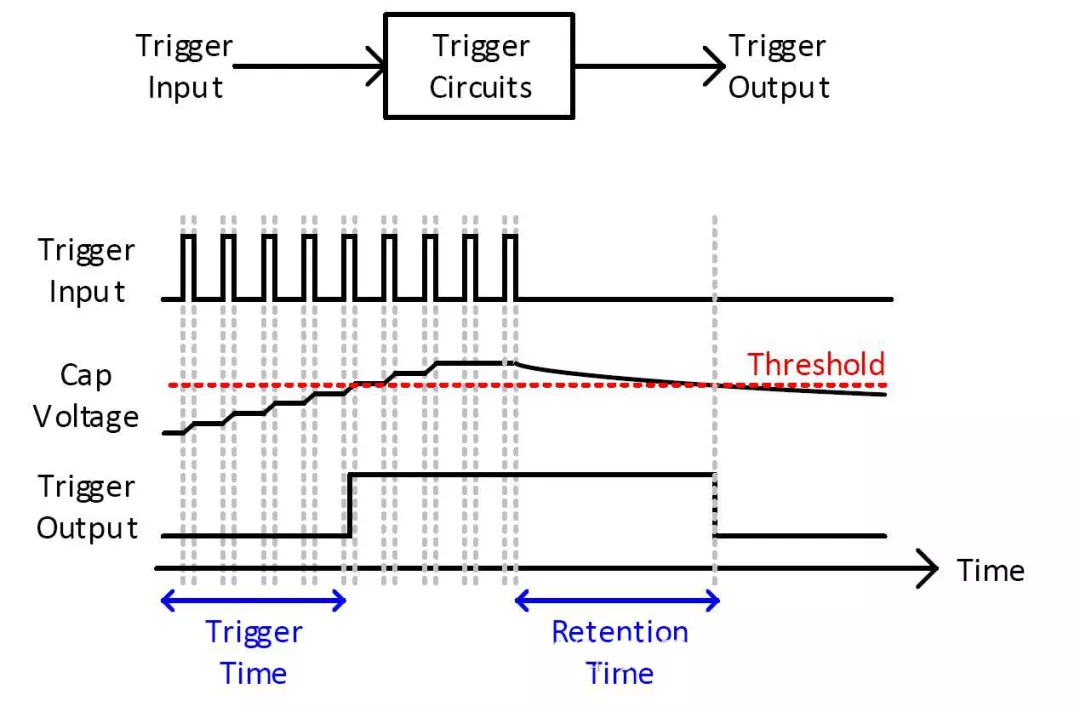

这一逻辑门会带着一个可以储存少许正电荷的电容器。

处理芯片应用全过程中,一旦电容器中累积的正电荷做到控制参数,开启逻辑门作用产生旋转打开,临时性提高系统软件管理权限,这时木马程序可以实行恶意程序等实际操作,接着电力电容器充放电,立刻修复为一般管理权限,这一全过程不易被发现。

硬件配置木马病毒A2的强劲之处取决于以下几个方面:

(1) 不易被发觉

逻辑门是一个电子器件的电源开关而如今的微控制器包括数以千万级的逻辑门,要想发觉一个不正常的逻辑门,几乎不太可能。

(2) 没法被检验

由于只能在一系列独特事情被激发后,电容器值才可以做到幅值,开启“机关单位”。平常电容器工作电压都近零情况,目前的检测技术没法发觉。

(3) 稳定性很高

科学研究在-25-100℃的条件中,对开启体制开展检测,都获得了取得成功。

区块链技术病毒感染

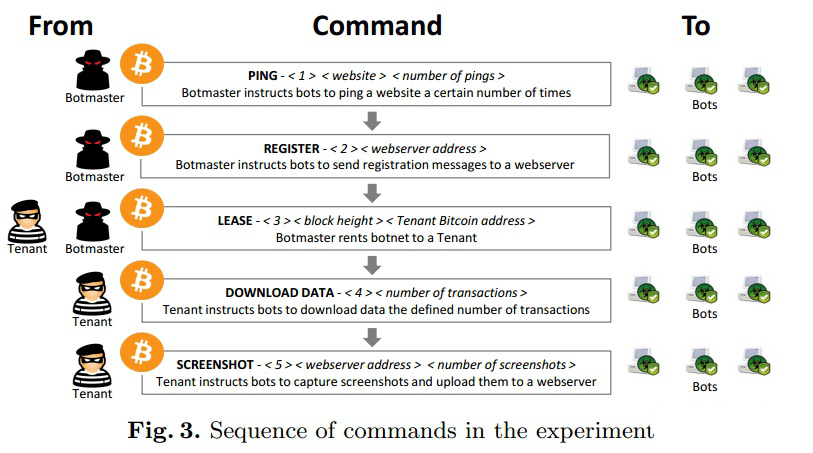

我们知道,区块链技术上的数据信息,因为其区块链技术的特点,是不可以被修改的,并且这一些数据信息都将永久性被储存起来。

根据那样的特点,感柒一全部区块链技术难度系数巨大,但却可以采取一些方式运用区块链技术散播恶意程序。

TowardsBlockchain 企业创始人、区块链技术工程师职称 Vaibhav Saini 干了一个胆大的试验,应用IPFS和以太币储存互联网Swarm散播恶意程序。

病毒感染将自身载入全部区块链技术互联网中,将不能被消除,也没法被伪造,它将终生追随区块链技术纵剑天下。

跨机器设备跟踪病毒感染

2011年,安全性科研员工对感染了跨机器设备跟踪病毒感染的iOS开展样版剖析。

科学研究工作人员发觉,该病毒感染根据0day系统漏洞以最大权限进到iOS系统软件,盗取手机的敏感性信息内容。

令人难以置信的是,它还会继续运用超音波推动手机陀螺仪开展各种各样设施中间的通信,完成跨机器设备跟踪。

举个简便的事例,当被感染机器设备的设备浏览了某一个网站,在其中的一个脚本制作便会播出一段超音波,病毒感染就可以根据载入手机陀螺仪来获知设备浏览的网址……

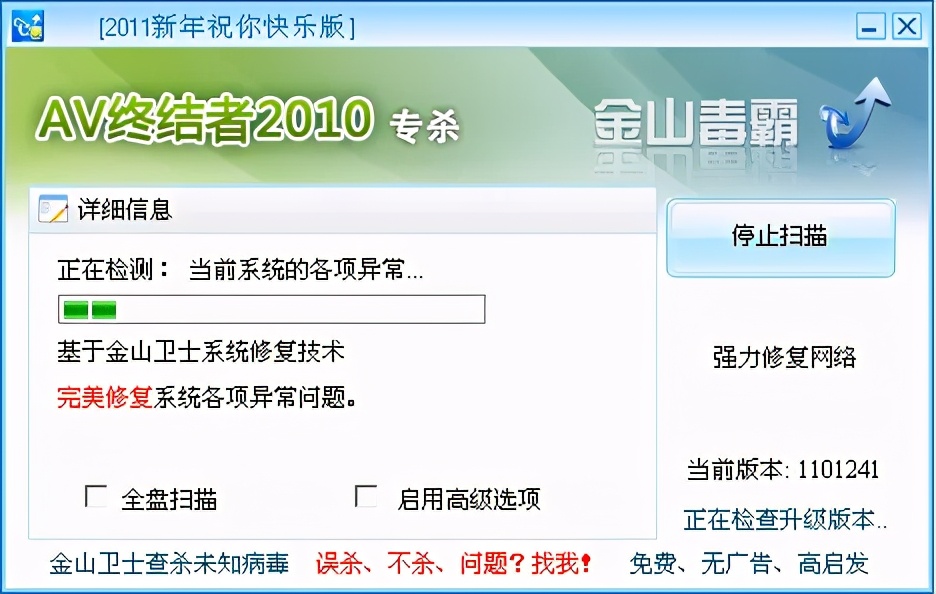

Anti Virus终极者

Anti Virus终结者病毒有什么独到之处呢?大部分病毒感染全是以获得系统软件管理权限、嵌入恶意程序、运作木马程序等目地,而Anti Virus终极者却并不是,它会杀掉是全部的电脑杀毒软件。

当智能终端感柒该病毒感染后,全部的电脑杀毒软件都是会被强制性关掉。并且全部包括“消毒”、“病毒感染”、“专杀”等与电脑杀毒软件相关的关键词的程序流程,都是会被强制关掉。

例如客户新创建一个txt文档,在文本文档中键入“病毒感染”字眼,txt文档会直接被关掉。

这类病毒感染只有依靠专杀工具,专杀工具不可以含有所有的“消毒”之类的关键词,不然还会被强制关掉……

Stuxnet

这一病毒感染具备里程碑式的实际意义,Stuxnet又被称为震网病毒,它可以立即感柒工业生产控制板,于2010年初次被发觉,被称作迄今为止最繁杂的互联网武器装备。

由于Stuxnet的发生,沙特全域60%的计算机感染了该病毒感染,并且它还偷袭了沙特的核电厂……

计算机病毒实际上并沒有离大家有多远,仅仅它变的愈来愈秘密,愈来愈无法被发觉。